No me he leído la ley pero si parece que deja agujeros que podrian aprovechar los ISP, en nombre de evitar la saturación de la red, para ralentizar ciertos servicios.

La ventaja que cuenta SAFE es que, tal y como está creada, es difícilmente trazable por lo que, el ataque mas probable que podría sufrir, es ralentizar todas las comunicaciones encriptadas (Rogers ya lo hizo en Canada).

El problema es que eso no solo afectaría a SAFE sino a todas las, cada vez más usadas, comunicaciones seguras lo cual puede dañar seriamente la credibilidad de cualquier ISP ya que, parece evidente, que el uso de comunicaciones encriptadas empieza a ser una exigencia básica para, por ejemplo, buena parte de las empresas.

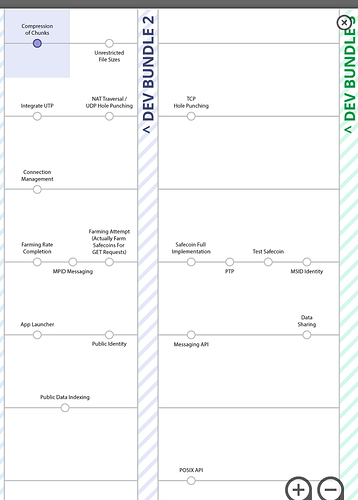

A malas, a consta de análisis que cuestan dinero, los ISP podrian hacer un depp scanning para tratar de discriminar los datos, o permitir ciertos puertos, pero aquí entramos en el juego del gato y del ratón ya que las comunicaciones encriptadas como SAFE podrian empezar a usar técnicas de disfraz simulando ser datos de aplicaciones permitidas o usar puertos no capados. Además al separar la parte IP de SAFE en la librería CRUST, que podrá ser utilizado en cualquier aplicación P2P hecha en RUST, permitirá aprovecharse de desarrollos por gente ajena totalmente a SAFE.

Ya veremos, pero creo que falta bastante tiempo para que SAFE sea un problema para los ISP. Si hay alguna aplicación que podría temer algo, parece evidente que es Bittorrent (lo que, por cierto, en caso de capado podría ayudar a la expansión de SAFE).